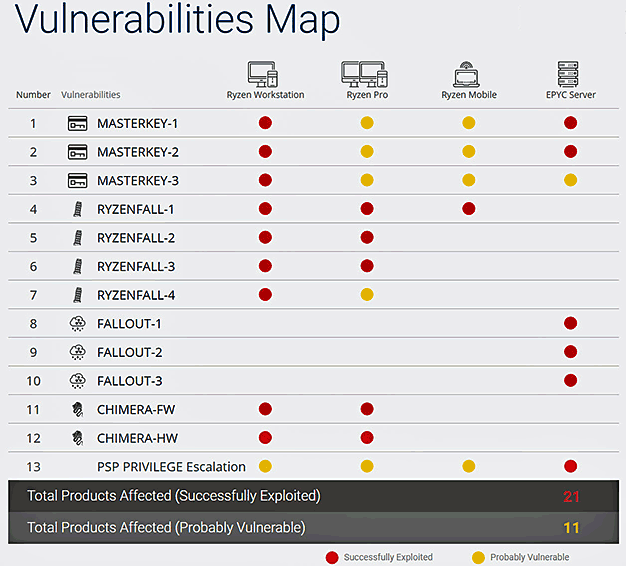

Anfang dieses Monats hat ein israelisches Sicherheitsunternehmen namens CTS Labs eine Reihe von Schwachstellen aufgedeckt, die die Zen-basierte AMD-Prozessorfamilie betreffen. Die Exploits – Masterkey, Ryzenfall, Fallout und Chimera – betreffen den Secure Processor, der an Bord der Ryzen- und EPYC-Produkte gefunden wurde, sowie den unterstützenden Ryzen-Chipsatz.

Damals gab AMD die folgende Erklärung ab:

Wir untersuchen und analysieren die Ergebnisse aktiv. Dieses Unternehmen war AMD bisher unbekannt, und wir finden es ungewöhnlich, dass ein Sicherheitsunternehmen seine Forschungsergebnisse in der Presse veröffentlicht, ohne dem Unternehmen eine angemessene Zeit zur Verfügung zu stellen, um die Ergebnisse zu untersuchen und anzusprechen. Bei AMD hat Sicherheit oberste Priorität und wir arbeiten kontinuierlich daran, die Sicherheit unserer Anwender zu gewährleisten, wenn neue Risiken entstehen.

AMD hatte über eine Woche Zeit, um das Whitepaper zu durchforsten und die Wahrhaftigkeit dieser vermeintlichen Exploits zu ermitteln. Das Unternehmen erkennt an, dass es sich hierbei um Exploits handelt und wird für jeden der vier primären Angriffsvektoren Strategien zur Eindämmung des Angriffs einführen. AMD weist jedoch zu Recht darauf hin, dass eine Person administrativen Zugriff auf ein System benötigen würde, um Angriffe durchzuführen und mit solchen Berechtigungen verfügt sie über eine breite Palette von Tools, die über die von CTS Labs entdeckten Schwachstellen hinausgehen.

„Dies ist eine Zugriffsart, die dem Benutzer uneingeschränkten Zugriff auf das System und das Recht gewährt, alle Ordner oder Dateien auf dem Computer zu löschen, zu erstellen oder zu ändern sowie alle Einstellungen zu ändern,“ schreibt AMD’s Mark Papermaster. „Alle modernen Betriebssysteme und Hypervisoren in Enterprise-Qualität verfügen heute über viele effektive Sicherheitskontrollen, wie zum Beispiel Microsoft Windows Credential Guard in der Windows-Umgebung, um unbefugten administrativen Zugriff zu verhindern, der überwunden werden müsste, um diese Sicherheitsprobleme zu beeinflussen“.

Damit hat das Unternehmen skizziert, dass in den kommenden Wochen Firmware-Patches für Masterkey, Ryzenfall und Fallout über BIOS-Updates veröffentlicht werden. AMD stellt schnell fest, dass mit diesen Korrekturen keine Leistungseinbußen verbunden sind. Darüber hinaus wird es auch ein BIOS-Update mit Abschwächungen für den Chimera-Exploit geben, der den unterstützenden „Promontory“ Ryzen-Chipsatz betrifft.

„AMD arbeitet mit dem Drittanbieter zusammen, der den ‚Promontory‘-Chipsatz entwickelt und hergestellt hat“, sagt AMD. In diesem Fall handelt es sich bei dem Drittanbieter angeblich um die ASUSTeK-Tochter ASMedia.

Am Ende müssen wir AMD dafür loben, dass es so schnell reagiert und angekündigt hat, dass es in Kürze Korrekturen für Kunden geben wird – auch wenn es nicht die gleichen Sicherheitsbedenken wie CTS Labs hat.

Alles wird gut 🙂